「Movable Typeのセキュリティ面に問題がないか心配」

「Movable Typeに脆弱性がないか不安がある」

これからMovable TypeのCMSを導入しようと考えている方は、このような悩みがあるのではないでしょうか。 Movable Typeはブログから大規模な企業サイト、官公庁サイトまで幅広く利用されているCMSです。

プログラミング知識がなくてもWebサイトの構築・更新ができるため、エンジニアがいない環境でも導入されています。

しかし、安全にWebサイトを運営するためには、CMSの安全性が重要なポイントです。

この記事では、Movable Typeに関する脆弱性の考え方や過去の事例、そして安全に運用するための具体的な対策まで、わかりやすく解説していきます。

この記事でわかること

この記事を読むことで、次のポイントが理解できます。

- Movable Typeの脆弱性について

- Movable Typeサイト構築の安全な基本設計について

- Movable Type管理画面を守るセキュリテイ対策について

- 技術的対策・運用、オペーレーション対策と承知について

Movable Typeの脆弱性について

Movable Typeは、もともと高い安全性を意識して設計されているCMSです。 ただし、どんなシステムでも「脆弱性が完全にゼロ」ということはありません。

例えば古いバージョンを長期的に使用していたり、アクセス制御が不十分になっていたりするとリスクが生じやすくなってしまいます。

また、脆弱性はCMSだけでなく、サーバ設定や運用方法から発生するケースもあります。 ここからは、過去に実際に報告されたMovable Typeのセキュリティ事例について、もう少し詳しく見ていきましょう。

過去に発生したMovable Typeの主な脆弱性事例

Movable Typeを開発するシックス・アパート社は、過去に数回の脆弱性対応を報告しています。 過去には、管理画面を狙った不正ログインや、特定の条件下で情報漏えいにつながる可能性のある脆弱性が報告されたこともあります。

被害にあったケースの多くは、情報をウォッチできておらず、旧バージョンを使い続けていたことが原因でした。 また、CMSと公開サイトを同じサーバーで運用していたことで、被害が拡大してしまったケースもあります。

過去の脆弱性事例について詳しく知りたい方は、公式サイトで公開されている情報を参考にしてみてください。

運営会社によるセキュリティ修正・改善の取り組み

シックス・アパート社は脆弱性が発見された場合、速やかに修正パッチやアップデートを提供しています。 公式サイトではセキュリティ情報も公開されており、適切に対応すれば安全性を維持しやすい環境が整っています。

セキュリティ情報・脆弱性のチェック方法

Movable Typeを安全に運用するために、公式サイトやリリースノート、公式のメルマガやSNSから、脆弱性情報やアップデート内容を把握することが重要です。 ここでは、最新のセキュリティガイドをもとに、今すぐ実践できるチェックポイントをご紹介します。

MTクラウドを利用している場合

ネットワーク診断やセキュリティ診断を実施する際には、実施日の7営業日程度前までにマイページを通じて運営側に連絡が必要となります。 無断でネットワーク診断やセキュリティ診断を実施すると、アクセスが遮断される場合があるので注意が必要です。

診断終了後、診断結果の判明を待たずにサポートまで実施終了の旨を連絡するようにしましょう。

ソフトウェア版・自社サーバーの場合

開発元への連絡は不要ですが、利用しているインフラ事業者(AWS等)への申請が必要な場合があります。また、MT本体だけでなく、土台となるOSやPHP、データベースを含めたスタック全体の脆弱性をセットで診断するのが正しいアプローチです。

【重要】安全なMovable Typeサイト構築の基本設計

Movable Type自体は安全性の高いCMSですが、それだけで万全というわけではありません。設計と運用の考え方次第で、安全性は大きく変わります。

ここでは、Movable TypeのWebサイトを構築する際の基本設計について解説します。

CMSと公開サイトはサーバー分離するのが基本

Movable Typeの脆弱性対策として重要なのが、CMSと公開サイトをサーバーレベルで分離する構成です。 同一サーバーに管理画面と公開サイトを置くと、公開側の侵害がCMSへ波及する恐れがあります。

CMS専用サーバーを用意し、社内や限定IPからのみアクセス可能にすることで不正侵入のリスクを大きく下げられます。 パス分離ではなくサーバー分離を前提にすることが、安全な構成の第一歩です。

ステージング環境を前提とした構成

安全なMovable Type運用には、ステージング環境の構築が欠かせません。 ステージング環境とは、本番と同じ構成で検証を行うための環境のことです。

アップデートや設定変更を事前に確認できるため、脆弱性対策と品質確保を両立できます。 本番環境を直接操作する運用は、人的ミスや障害の原因になります。

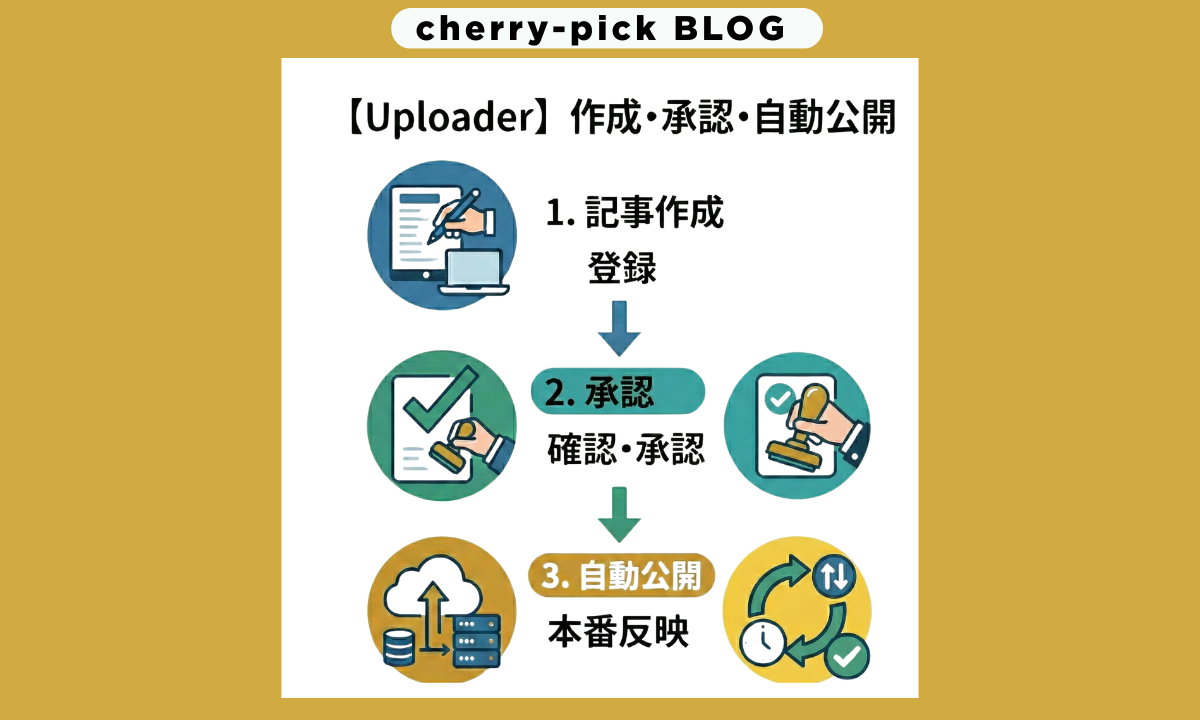

ステージング環境を前提とすることで、安全で安定した運用が可能です。 そこでおすすめが、「Uploader for Movable Type」プラグインです。

Uploaderでは、ディレクトリ配下のディレクトリ・ファイルを、分離した公開サーバや同一サーバ内の別ディレクトリなど、別の環境に同期させることが可能です。

これにより、再構築だけではサイトの更新内容が直接公開されず、状態を確認した上で本番サーバーに転送できます。ステージングを分けてCMSサーバーにはアクセス制限をかけておくことで、誤公開の防止だけでなく、セキュリティ面の強化にもつながります。

Movable Type管理画面を守る具体的なセキュリティ対策

Movable Typeの管理画面を安全に保つためには、次のような対策が有効です。

- 管理画面へのアクセス制御(基本認証+IP制限)

- 二段階認証(2FA)の導入

- 不正ログイン対策(アカウントロック)

- 細かな権限設定と管理者の最小化

それぞれ順番に見ていきましょう。

管理画面へのアクセス制御(基本認証+IP制限)

管理画面は、外部から常に狙われやすいポイントです。 URLを知っているだけで誰でもアクセスできる状態は、非常に危険といえます。

基本認証(ユーザー名やパスワード)を設定し、さらにアクセス元IP(インターネット上でデータを送受信するための通信ルール)を制限することで不正アクセスのリスクを大幅に下げられます。

特にCMS専用サーバと組み合わせることで、Movable Typeをより安全に運用できます。

二段階認証(2FA)の導入

パスワード管理だけでは、情報漏れや使い回しによる脆弱性を完全に防ぐことは困難です。そこで有効な対策が、二段階認証の導入です。

パスワードに加えて、認証アプリを使った追加認証を行うことで、 万が一パスワードが漏れてしまっても、不正ログインを防ぎやすくなります。 特に管理者アカウントには、優先的に導入しておきたい対策です。

不正ログイン対策(アカウントロック)

不正ログインの多くは、パスワードを総当たりで試す攻撃によって行われます。 Movable Typeでは、一定回数ログインに失敗した場合にアカウントをロックする設定を行うことで、この脆弱性を軽減可能です。

ブルートフォース攻撃(パスワードの組み合わせを力任せに試行して認証を突破する行為)を早期に遮断できるだけでなく、異常に気づくきっかけにもなります。 技術的対策とあわせて、運用ルールとしても必ず設定しておきたい項目です。

細かな権限設定と管理者の最小化

Movable Typeを安全に運用するためには、権限設定の見直しが欠かせません。

全員に管理者権限を付与すると、操作ミスや内部不正による脆弱性が生じやすくなります。

編集者や承認者など役割ごとに権限を分け、管理者は必要最小限にすることが重要です。 また、退職者や異動者のアカウントを即時停止する運用も徹底する必要があります。

権限設定を細分化し、管理者を最小化することで内部からの不正をなくせます。

Movable Typeのセキュリティを強化する技術的対策

Movable Typeをより安全に使うために、以下の技術的対策もぜひ確認しておきましょう。

- 最新バージョンへのアップデート運用

- サイトのSSL化(常時HTTPS)

- 強固なパスワードポリシーの策定

- Data APIの利用制御・アクセス制限

Webサイトの安全性を高めるためにも、ぜひチェックしてください。

最新バージョンへのアップデート運用

多くのセキュリティ事故は、修正済みの脆弱性を放置していたことが原因です。

そのため、定期的なアップデートや、緊急度の高い脆弱性の迅速な対応は、最も基本で重要な対策といえます。ただし、本番環境で直接アップデートするのは避け、必ずステージング環境で事前検証を行ってから反映しましょう。

サイトのSSL化(常時HTTPS)

管理画面・公開サイトともに、常時SSL化は必須です。 通信が暗号化されていないと、ログイン情報などが盗聴されるリスクがあります。

特に管理画面やData API通信は狙われやすいため、例外なくHTTPSを適用しましょう。 SSL化は、利用者からの信頼確保にもつながります。

強固なパスワードポリシーの策定

パスワードの脆弱性は、システムではなく人の運用から発生することが多いです。 Movable Typeでは、文字数や文字種を制限した強固なパスワードポリシーを定めることが重要です。

定期的な変更や使い回し禁止をルール化することで、不正ログインのリスクを下げられます。 技術対策と運用ルールをセットで考えれば、安全にWebサイトを運用できるようになるでしょう。

Data APIの利用制御・アクセス制限

Movable TypeのData APIは便利な機能ですが、適切に制御しなければ脆弱性の原因になります。 使用していない場合は無効化し、利用する場合でもIP制限や認証設定を行うことが重要です。

外部から無制限にアクセスできる状態は、常に避けるべきです。 必要最小限の公開に留めることで、セキュリティリスクを抑えた運用が可能になります。

運用・オペレーション面でのセキュリティ対策

セキュリティというと技術的な対策に目が向きがちですが、 実際には日々の運用が原因でトラブルが起きるケースも多くあります。

Movable Typeを安全に使い続けるためには、運用ルールを明確にし、組織として管理する視点が欠かせません。

定期的なログ監視・棚卸し

Movable Typeを安全に運用するためには、ログ監視を習慣化する必要があります。 不正ログインの兆候や想定外の操作は、ログを確認することで早期に発見可能です。

また、利用していないアカウントが残っていると脆弱性につながります。 定期的にアカウントの棚卸しを行い、不要な権限やユーザーを削除する運用が重要です。

バックアップと復旧手順の整備

どれだけ対策を行っていても、脆弱性を完全にゼロにすることは困難です。 そのため、Movable Typeの運用ではバックアップと復旧手順の整備が欠かせません。

定期的にデータを保存し、障害や不正侵入が発生した場合に迅速に復旧できる体制を整えておくことが重要です。 常に備えがあることで、被害を最小限に抑えられるようになります。

Movable Typeの安全なサイト構築・ステージング環境設計はcherry-pickにお任せください

今回は、Movable Typeの脆弱性や過去事例、そして具体的なセキュリティ対策について解説しました。

常に最新バージョンを保ち、ステージング環境で十分に確認してから本番へ反映する。 こうした基本を押さえることで、トラブルは大きく減らせます。 再構築結果を直接本番へ反映せず、確認後に同期する仕組みとして 「Uploader」のようなステージング構築プラグインを活用するのもおすすめです。

機能・使い方をまとめた動画はこちら 「Uploader 徹底解説」

Uploaderの特徴・機能・価格・動作環境・お問い合わせについてはこちら

「Uploader」cherry-pickは上場企業から行政機関まで、Movable Typeによるサイト構築実績が2,000以上あるサービスです。 プラグイン製品の開発やサポート体制を用意しているため、安全な環境でサイト運営ができます。

Movable TypeのCMSで安全性の高いWebサイトを制作しようと考えているなら、ぜひこの機会にご相談ください。